[點晴永久免費OA]rathole:一款用 Rust 編寫僅500KB大小的高性能內網穿透工具,安全、穩定且資源消耗極低

當前位置:點晴教程→點晴OA辦公管理信息系統

→『 經驗分享&問題答疑 』

在日常開發和運維中,我們經常會遇到需要將內網服務暴露到公網的場景,比如遠程訪問家中的 NAS、調試內網的開發服務等。 而傳統的內網穿透工具要么性能不足,要么配置復雜,難以滿足高要求場景。 今天就為大家推薦一款用 Rust 編寫的高性能內網穿透工具 ——rathole,它安全、穩定且資源消耗極低,或許能成為你的得力助手。  一、介紹rathole 是一款專注于 NAT 穿透的反向代理工具,與大家熟知的 frp、ngrok 類似,能夠幫助將 NAT 后的設備上的服務通過具有公網 IP 的服務器暴露到互聯網。 該項目基于 Rust 語言開發,憑借 Rust 的內存安全和高性能特性,rathole 在吞吐量、穩定性和資源占用方面表現出色。 它的代碼托管在 GitHub 上,開源且持續活躍開發,目前已獲得大量開發者的關注和使用。 特別說明:rathole 目前只提供了Linux版本,不支持Windows、MacOS等其他操作系統。  無論是個人開發者調試內網服務,還是家庭用戶遠程訪問私有設備,rathole 都能提供可靠的解決方案。 二、功能特性

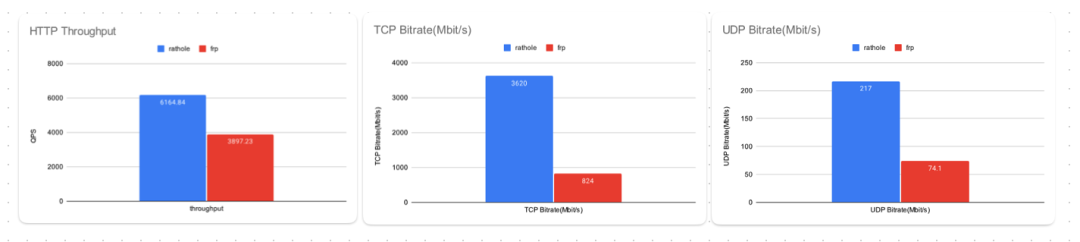

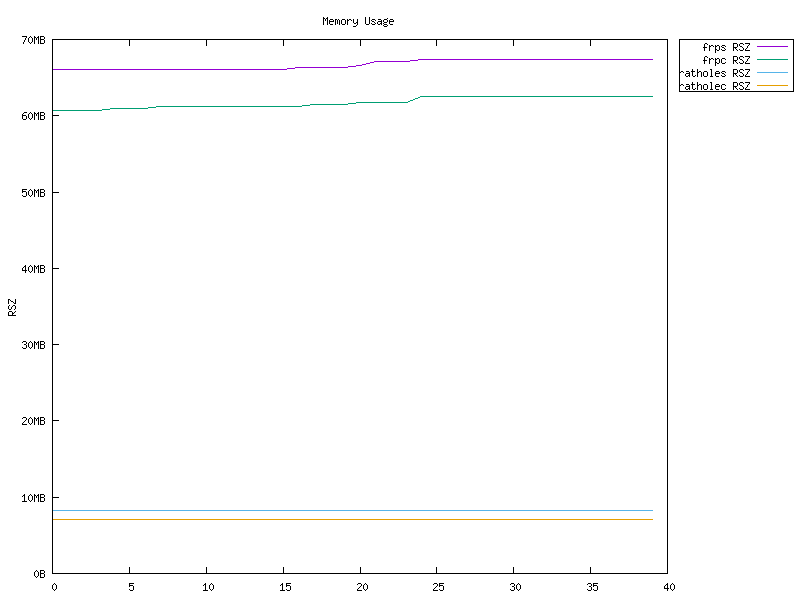

三、性能測試rathole 的延遲與 frp 相近,在高并發情況下表現更好,能提供更大的帶寬,內存占用更少。  對大多數用戶來說,  四、安裝4.1 安裝方式

4.2 快速使用使用 rathole 需要一臺具有公網 IP 的服務器和一臺在 NAT 后的設備(需要暴露服務的設備)。以下以暴露 NAS 的 ssh 服務為例:

首先創建 然后運行服務器:

創建 然后運行客戶端:

完成上述配置后,客戶端會連接服務器,此時訪問 如果只有一個 [server] 和 [client] 塊存在的話,rathole 可以根據配置文件的內容自動決定在服務器模式或客戶端模式下運行,就像 Quickstart 中的例子。 但 [client] 和 [server] 塊也可以放在一個文件中。然后在服務器端,運行 rathole --server config.toml。在客戶端,運行 rathole --client config.toml 來明確告訴 rathole 運行模式。 推薦首先查看 examples 中的配置示例來快速理解配置格式,如果有不清楚的地方再查閱完整配置格式。 四、總結rathole 作為一款用 Rust 開發的內網穿透工具,憑借高性能、低資源消耗、高安全性和支持熱重載等特性,為 NAT 穿透場景提供了出色的解決方案。 它的配置方式與 frp 類似,易于上手,同時在性能和資源占用上更具優勢。 無論是個人用戶遠程訪問內網設備,還是開發者調試服務,rathole 都是一個值得嘗試的選擇。 隨著項目的持續發展,未來還將支持 HTTP API 等更多功能,進一步提升使用體驗。如果你正在尋找一款高效可靠的內網穿透工具,不妨試試 rathole。 閱讀原文:原文鏈接 該文章在 2025/8/11 10:16:19 編輯過 |

關鍵字查詢

相關文章

正在查詢... |